Cos’è lo spoofing IP? E’ una tecnica utilizzata dagli hacker o utenti malintenzionati volta a falsificare un indirizzo IP.

Ma quali attacchi possono eseguire e come ci si protegge dallo spoofing IP?

Gli hacker sono sempre alla ricerca di nuovi modi per nascondere gli indirizzi IP. Non si tratta solo di rimanere anonimi; gli indirizzi IP possono anche essere bloccati se sembrano essere la fonte di attività dannose.

Un’opzione per mantenere nascosti gli indirizzi IP è utilizzare lo spoofing IP. Può essere utilizzato per mascherare migliaia di indirizzi IP e far pensare a una vittima che un attacco provenga da qualsiasi luogo.

Quindi cos’è esattamente lo spoofing IP e come puoi proteggerti da esso?

Sommario

Cos’è lo spoofing IP?

Lo spoofing IP è un attacco in cui l’utente malintenzionato nasconde l’origine dei pacchetti IP. Ciò fa sì che l’obiettivo di un attacco creda di ricevere traffico da una fonte diversa.

Questo è utile non solo per nascondere l’identità dell’attaccante; molte tecniche di sicurezza si basano su indirizzi IP e lo spoofing IP è uno strumento utile per rendere tali tecniche inefficaci.

Come funziona lo spoofing IP?

Tutto il traffico Internet viene inviato in pacchetti. Ogni pacchetto ha un’intestazione IP che include l’indirizzo IP di origine e l’indirizzo IP di destinazione.

Durante un attacco di spoofing IP, l’utente malintenzionato modifica l’indirizzo IP di origine prima dell’invio del pacchetto. Quando quel pacchetto viene ricevuto, l’indirizzo IP apparirà legittimo ma in realtà non ha nulla a che fare con l’attaccante.

L’indirizzo IP di origine fraudolento può essere casuale. Gli indirizzi IP casuali possono essere generati automaticamente o l’IP fraudolento può essere copiato da altrove.

Un indirizzo IP copiato è utile perché consente all’utente malintenzionato di fingere di essere una persona specifica. Ad esempio, lo spoofing IP può essere utilizzato per far pensare alla vittima che sta parlando con un dispositivo di cui si fida già.

Ora hai capito cos’è lo spoofing IP?

A cosa serve lo spoofing IP?

A cosa serve e cos’è lo spoofing IP? Lo spoofing IP può essere utilizzato per accedere ad alcuni server con restrizioni ed eseguire attacchi DDoS e Man-in-the-Middle.

Evitare l’autenticazione IP

Gli indirizzi IP sono spesso utilizzati per scopi di autenticazione; ad esempio, per determinare se un determinato utente è autorizzato o meno ad accedere a un determinato server o rete.

Se un utente malintenzionato ha il nome di un indirizzo IP attendibile, lo spoofing IP può imitare tale utente. Ciò consentirebbe all’utente malintenzionato di accedere a qualsiasi server protetto solo utilizzando l’autenticazione IP.

Questa tecnica può essere utilizzata per piantare malware, rubare dati e / o lanciare un attacco ransomware.

Attacchi DDoS

Gli attacchi DDoS si basano sull’idea che un server può gestire solo una certa quantità di traffico. Tentano di sopraffare i server inviando traffico superiore a tale importo.

Le tecniche di prevenzione DDoS si basano sulla differenziazione tra traffico legittimo e dannoso. Lo spoofing IP può impedire che ciò accada.

Un attacco DDoS riuscito può rendere inutilizzabile un server e quindi portare offline sia i siti Web che intere reti.

Attacchi Man-in-the-Middle

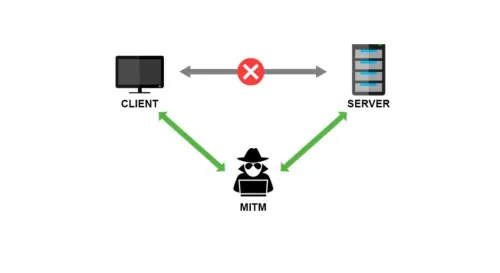

Durante un attacco Man-in-the-Middle (MITM),un utente malintenzionato intercetta la comunicazione tra due parti. Ognuno crede di parlare direttamente con l’altro, ma tutte le comunicazioni vengono effettivamente instradate attraverso l’attaccante.

Affinché un attacco MITM sia efficace, l’attaccante deve ovviamente rimanere nascosto. Lo spoofing IP consente loro di raggiungere questo obiettivo copiando l’indirizzo IP dell’altra parte.

Un attacco MITM riuscito consente all’attaccante di rubare informazioni e/o modificare le informazioni prima che raggiungano il destinatario.

Lo spoofing IP viene utilizzato solo dagli hacker?

Lo spoofing IP viene utilizzato principalmente dagli hacker. Ma può anche essere utilizzato per scopi legittimi. Ad esempio, il proprietario di un sito Web potrebbe utilizzare questa tecnica per testare le prestazioni del proprio sito Web sotto pressione.

Lo spoofing IP può essere utilizzato per simulare visitatori reali. Ciò consente agli sviluppatori di capire come un sito Web reagirà a grandi quantità di traffico.

Come proteggersi dallo spoofing IP

Cos’è lo spoofing IP? Come proteggersi? Lo spoofing IP è efficace perché non è sempre possibile rilevare che si sta verificando. Ecco alcuni modi per rendere più difficile lo spoofing IP.

Monitorare le reti per attività insolite

Lo spoofing IP viene sempre eseguito per un motivo. Se non riesci a sapere che un indirizzo IP specifico è stato falsificato, potresti comunque essere in grado di rilevare un attacco di spoofing IP monitorando attentamente la tua rete per altri segni di comportamento dannoso.

Utilizzare la verifica alternativa

Lo spoofing IP consente agli aggressori di bypassare l’autenticazione IP. Qualsiasi tipo di accesso remoto dovrebbe pertanto essere tenuto a utilizzare metodi alternativi di autenticazione e verifica. Un esempio di questo è quello di richiedere a tutte le macchine su una rete di utilizzare l’autenticazione basata sullo scambio di chiavi.

Utilizzare IPv6 sui siti Web

IPv6 è l’ultimo protocollo Internet. Uno dei suoi vantaggi rispetto a IPv4 è che aggiunge ulteriori passaggi di crittografia e autenticazione. Ciò rende i siti Web IPv6 più difficili da indirizzare con lo spoofing IP.

Utilizzare un firewall

Un firewall può essere configurato in modo da rilevare alcuni tipi di spoofing IP, ottenuti utilizzando il filtro di ingresso e uscita.

Il filtro di ingresso ispeziona i pacchetti e rifiuta tutto ciò che non dispone di un indirizzo IP attendibile.

Il filtro in uscita ispeziona i pacchetti in uscita e rifiuta tutto ciò che non ha un IP di origine dall’interno della rete. Ciò impedisce gli attacchi di spoofing IP in uscita.

Altri tipi di spoofing utilizzati dagli hacker

Lo spoofing può essere approssimativamente definito come l’atto di impersonare qualcos’altro. Questo è un concetto utile per gli hacker perché consente loro di ottenere la fiducia delle vittime. Altri esempi di spoofing includono:

- Email Spoofing: un utente malintenzionato modificherà l’intestazione del messaggio di un’e-mail in modo che sembri provenire da qualcun altro.

- ARP Spoofing: questa tecnica associa un indirizzo MAC di un utente malintenzionato a un indirizzo IP legittimo utilizzando messaggi ARP falsificati.

- Spoofing DNS: consente a un utente malintenzionato di reindirizzare il traffico da un sito Web richiesto a un sito Web di proprietà dell’utente malintenzionato.

Proteggi tutte le reti dallo spoofing IP

Lo spoofing IP è un esempio che gli hacker faranno per nascondere le loro attività. Dimostra inoltre che qualsiasi misura di sicurezza basata esclusivamente sul rilevamento IP può potenzialmente essere battuta.

Lo spoofing IP non può sempre essere prevenuto, ma è possibile ridurne notevolmente l’efficacia. E questo è un passo importante da fare per qualsiasi amministratore di rete che vuole tenere fuori gli hacker.

Conclusione

Abbiamo visto cos’è lo spoofing IP e le sue varie forme. Se hai altre informazione utili per spiegare cos’è lo spoofing IP scrivimi nei commenti.