MITM Attack in Kali Linux di cosa stiamo parlando? Nella Sicurezza Informatica un attacco Man-in-the-middle indica un attacco informatico in cui qualcuno segretamente ritrasmette o altera la comunicazione tra due parti che credono di comunicare direttamente tra di loro.

In questo articolo imparerai come eseguire un attacco MITM a un dispositivo connesso alla tua stessa rete Wi-Fi utilizzando Kali Linux.

Sommario

MITM Attack in Kali Linux: requisiti

Questo articolo presuppone che tu sappia che cos’è un’interfaccia di rete e che sappia utilizzare la riga di comando in kali Linux. Prima di iniziare, dovrai conoscere il nome dell’interfaccia di rete (installata sul tuo computer) e l’IP del router che fornisce l’accesso Wi-Fi.

Se non conosci Linux e la Command Line puoi iniziare a seguire le prime guide indicate al seguente link: Corso Linux Base

Se invece sei un utente esperto dai uno sguardo ai tool di Kali Linux qui!

È possibile ottenere facilmente il nome dell’interfaccia di rete eseguendo il comando “ifconfig” su un terminale, quindi dall’elenco copiare il nome dell’interfaccia che si desidera utilizzare. L’IP del router può essere ottenuto eseguendo ip route show su un terminale e un messaggio come “default via [Questo è l’IP del router]” .

Della vittima, avrai solo bisogno dell’IP (l’utente deve essere connesso alla rete fornita dal router). Il processo per ottenere l’IP del dispositivo della vittima dipende totalmente da te, ci sono molti modi per conoscerlo, ad esempio ci sono programmi di interfaccia utente di router / gateway che elencano tutti i dispositivi collegati (con IP nell’elenco) o semplicemente usano uno strumento software di monitoraggio della rete.

SCENARIO:

Indirizzo IP vittima: 192.168.43.53

Indirizzo IP router: 192.168.43.1

Nome dell’interfaccia di rete: wlan0

Eseguiremo un attacco MITM a un dispositivo vittima (collegato al router (router ip 192.168.43.1) con IP 192.168.43.53) che utilizza Google Chrome e navigherà attraverso diversi siti Web per mostrare se l’attacco funziona davvero o no. Dopo aver raccolto tutte le informazioni richieste, iniziamo con i vari passaggi da seguire

Abilitare l’inoltro di pacchetti in Linux

La prima cosa che devi fare è inoltrare tutti i pacchetti di rete IPv4. In questo modo la tua macchina fungerà da router. Eseguire il comando seguente in un nuovo terminale:

sysctl -w net.ipv4.ip_forward=1

Nota: se la tua macchina non sta inoltrando i pacchetti, la connessione Internet dell’utente si bloccherà e quindi l’attacco sarà inutile.

Questo ci consentirà di fornire e inoltrare il traffico dalla macchina attaccante alla macchina vittima. Ora la nostra configurazione di inoltro IP è pronta.

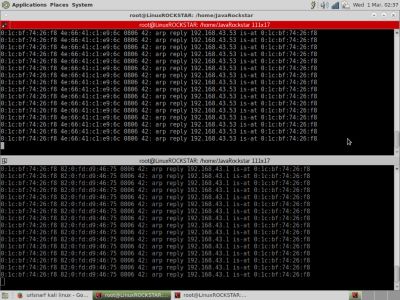

MITM Attack in Kali Linux: Intercettare i pacchetti dalla vittima con Arp spoof

Arp spoof è un’utilità della riga di comando che consente di intercettare i pacchetti su una LAN commutata. Reindirizza anche i pacchetti da un host di destinazione (o tutti gli host) sulla LAN destinati a un altro host sulla LAN falsificando le risposte ARP. Questo è un modo estremamente efficace per annusare il traffico su uno switch. La struttura del comando per iniziare a intercettare i pacchetti dalla vittima al router è la seguente:

arpspoof -i [Network Interface Name] -t [Victim IP] [Router IP]

Quindi, con i nostri valori, il comando dovrebbe apparire come:

arpspoof -i wlan0 -t 192.168.43.53 92.168.43.1

Importante: Esegui il tuo comando in un nuovo terminale e lascialo in esecuzione (non chiuderlo fino a quando non vuoi fermare l’attacco).

Se hai completato i passaggi sopra riportati, tutti i dati inviati o ricevuti dalla macchina vittima devono essere inoltrati alla macchina attaccante. Quando la macchina vittima visita un sito Web tutto il traffico di immagini verrà inoltrato alla macchina attaccante. È possibile intercettare queste immagini usando driftnet.

Puoi avviare driftnet aprendo un nuovo terminale e usando il comando seguente:

# driftnet -i wlan0

Se desideri vedere quali siti web la vittima sta visitando, puoi utilizzare urlsnarf. Il comando Urlsnarf registrerà tutti i siti Web visitati dalla vittima e li inoltrerà indietro all’attaccante.

Ora useremo dsniff che ci permetterà di catturare le password in testo semplice per protocolli come ftp, telnet, HTTP, SNMP, POP, LDAP, ecc.

Per usare dniff, apri un nuovo terminale e usa il comando dsniff.

# dsniff

Disabilita l’inoltro di pacchetti

Una volta terminato l’attacco, ricordare di disabilitare l’inoltro di pacchetti nel sistema eseguendo di nuovo il seguente comando su un terminale:

sysctl -w net.ipv4.ip_forward=0

Conclusione

Se hai già seguito il tutorial ed hai eseguito tutti i comandi indicati sicuramente sarai riuscito ad intercettare i pacchetti della rete. Ti consiglio di non fare MITM in reti pubbliche o private dato che tale attività non sono legali. Se hai riscontrato dei problemi scrivimi nei commenti.

Ti consiglio di seguire anche le altre guide presenti in questo blog:

Il comando arpspoofing risulta errato dopo i nostri test per farlo funzionare bisogna invertire l’ip della vittima e quello del router.

Ciao Angelo,

grazie della tua segnalazione. Appena avrà tempo a disposizione farò dei test per controllare nuovamente quanto indicato nel frattempo è valida la tua segnalazioe.

Saluti

Ciao, semplicemente perché la stragrande maggioranza dei siti oramai utilizza https e non più http.

Potresti provare ad utilizzare SSL Strip.

Un saluto

buongiorno e complimenti,

con il comando urlsnarf -i eth0 (nel mio caso) e provando ad analizzare il mio traffico ; mi restituisce spesso http ocsp.digicert.com.

sembra che attualmente molti siti son protetti da questo tipo di attacco;

premetto che stò operando con kali su VM oracle.

è possibile ovviare?

grazie per un eventuale risposta