Attacchi Brute Force Rdp ne avevamo parlato nello scorso post ed avevamo elencato alcuni modi per proteggersi contro gli attacchi di forza bruta provenienti dall’esterno della rete.

Questi attacchi tentano di effettuare connessioni costanti al sistema variando la password fino a quando non riescono finalmente a indovinare e accedere al sistema con le autorizzazioni di gestione per essere in grado di eseguire qualsiasi attività l’attaccante vuole.

Se non hai avuto modo di leggere l’articolo ecco il link: Brute Force protocollo RDP. Come difendersi da questi attacchi?

In questo post voglio farvi conoscere un programma specifico per gli attacchi Brute Force Rdp: RdpGuard

Sommario

Attacchi Brute Force Rdp: conosciamo RdpGuard.

RDPGuard è uno strumento per la protezione degli attacchi orientati verso il protocollo RDP, ma che nel tempo ha aggiunto alcuni altri protocolli per proteggere (RDP, FTP e SQL Server) al fine di rilevare e bloccare tutti quegli aggressori che eseguono attacchi di forza bruta contro i diversi servizi del nostro sistema operativo Windows.

RDPGuard è un’applicazione a pagamento, anche se ha una versione di prova completamente funzionale. Possiamo scaricare RDPGuard dal suo sito principale.

Come funziona RDPGuard è semplice: questa applicazione analizzerà le connessioni di sistema e il tipo di autenticazioni che vengono inviate al sistema. In caso di rilevamento di più tentativi di accesso in uno qualsiasi dei protocolli installati e utilizzati, il programma bloccherà automaticamente per un certo periodo di tempo l’indirizzo IP di qualsiasi connessione al server.

Come configurare RdpGuard contro attacchi a Forza Bruta

RdpGuard rileva e blocca gli attacchi di forza bruta basati su dizionario contro RDP Server. Funziona con tutti i livelli di sicurezza RDP: RDP Security Layer, Negotiate, SSL (TLS)

Per configurare RdpGuard avviare RdpGuard Dashboard e fare clic sul collegamento accanto a RDP

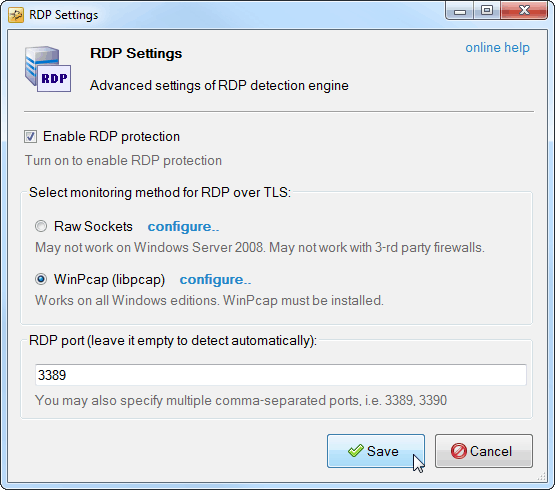

Si aprirà la finestra di dialogo Impostazioni RDP:

Selezionare il metodo di monitoraggio del traffico:

Come probabilmente saprai, Windows 2008 (e 2008 R2) non scrive l’indirizzo IP dell’utente malintenzionato nel registro eventi di protezione quando le connessioni RDP vengono effettuate tramite TLS/SSL.

Per risolvere questo problema, RdpGuard utilizza approcci alternativi basati sul traffico per rilevare le connessioni RDP in ingresso quando TLS o Negoziazione livello di protezione è selezionato per la crittografia RDP.

Questi approcci sono:

Raw Sockets – Non funziona su Windows Server 2008 o con firewall.

WinPcap – Funziona su tutte le edizioni di Windows, WinPcap deve essere installato.

Monitoraggio tramite sockets raw

Questo metodo di monitoraggio funziona su Windows Server 2008 R2 solo se non sono installati firewall di terze parti o antivirus. Funziona fuori dalla scatola e non richiede alcun software addizionale.

Indirizzi da monitorare:

Quando il monitoraggio tramite Raw Sockets è abilitato, RdpGuard è in ascolto sulla porta RDP per ogni indirizzo IP associato alla macchina. Ciò può influire sulle prestazioni del server se è presente un numero elevato di indirizzi IP associati alla macchina.

Per evitare una riduzione delle prestazioni, è consigliabile limitare il numero di indirizzi IP disponibili per la connessione RDP:

Aprire MMC di Windows Firewall (wf.msc)

Selezionare la sezione Regole in entrata

Ottenere le proprietà della regola Desktop remoto (TCP-In)

Nella scheda Ambito, scegliere l’opzione per selezionare IP specifici nella sezione “Indirizzo IP locale”

Aggiungere l’indirizzo IP a cui si desidera consentire la connessione delle connessioni RDP

Al termine della configurazione del firewall, è possibile aggiornare gli indirizzi da monitorare in RdpGuard.

Monitoraggio tramite WinPcap

Questo metodo di monitoraggio funziona su tutte le edizioni di Windows Server ma richiede un’installazione software aggiuntiva. È necessario scaricare e installare WinPcap.

3. Specificare una o più porte RDP da monitorare (è possibile ignorare questo passaggio se si utilizza RDP su una singola porta)

4. Fare clic su Salva per salvare le modifiche e riavviare il servizio RdpGuard.

Conclusione

RdpGuard è un ottimo programma contro attacchi Brute Force Rdp ed è compatibile con diverse versioni del sistema operativo Windows (Windows Vista/7/8/8.1/10 e Windows Server 2003/2008/2012/2016/2019).

Dai un’occhiata al Registro eventi di sicurezza del tuo server. Quanti tentativi di accesso non riusciti vedi? Il registro può prendere nota di migliaia di tentativi di accesso non riusciti da un singolo indirizzo IP. Ciò significa che qualcuno sta cercando di trovare una password per accedere al server. Non perdere tempo!

Altre guide presenti in questo blog: