Installare Nmap su Ubuntu è possibile su tutte le distribuzioni Linux. Se sei su questo post è perché sei interessato ad utilizzare Nmap su Ubuntu ma sopratutto perchè stai cercando uno strumento utile per analizzare la tua rete.

Allora sicuramente Nmap è una delle migliori soluzioni disponibili per le distribuzioni Linux.

Prima di vedere come installare Nmap su Ubuntu, ci interessa sapere cosa stiamo per installare!

Sommario

Cos’è Nmap?

Nmap è uno strumento molto interessante, spesso associato ad attività “da hacker” proprio in virtù delle qualità di “indagatore” all’interno di una rete, in particolare modo quelle aziendali.

In realtà di Hacker non ha proprio nulla, è uno strumento che va a “caccia” di determinate informazioni (Information Gathering) che di fatto sono liberamente consultabili con un semplice Telnet. Tuttavia questo strumento ci può venire in aiuto perché è in grado di effettuare azioni sequenziali su intere subnet e restituirci i risultati.

Nmap è disponibile in tutti i sistemi operativi, diciamo che il meglio si ottiene sui sistemi MacOS e Linux attraverso la bash (per altro recentemente disponibile anche dentro Windows, purtroppo!) quindi è un tool a linea di comando. Esistono anche la versione con interfaccia grafica chiamata ZenMap.

Come installare Nmap su Ubuntu

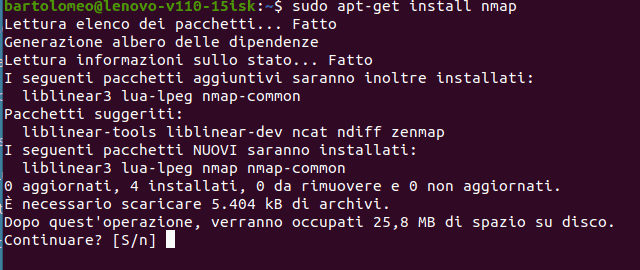

Per poter installare Nmap su Ubuntu, basta semplicemente sfruttare il repository software Ubuntu Main. Dunque, aprite il terminale ed eseguite il comando

sudo apt-get update

in modo da aggiornare i repository di Ubuntu e successivamente lanciare il comando:

sudo apt-get install nmap

Bene sei hai digitato correttamente i due comandi bash hai installato correttamente Nmap su Ubuntu. Ora vediamo dei comandi base di Nmap.

Come utilizzare Nmap su Ubuntu

L’utilizzo più classico è quello del comando Nmap associato ad un host che può essere indicato con un indirizzo IP o una Hostname, ma possiamo anche indicare una subnet e persino un blocco di indirizzi contigui.

# scan di un host via ip

nmap 192.168.1.1

# utilizziamo un hostname

nmap www.nomedominio.com

# scan di una rete da 255 indirizzi

nmap 192.168.1.1/24

# oppure di un set di indirizzi contigui

nmap 192.168.1.1-30

E’ possibile anche indicare un foglio di testo, il classico txt, dove al suo interno salvare indirizzi ip, subnet a cui far passare in modo sequenziale le informazioni, in questo caso utilizzeremo l’opzione -iL:

nmap -iL nomeFileDaPassare.txt

Scansione delle porte con Nmap su Ubuntu

Uno degli utilizzi definiti più “hacker” è sicuramente la scansione delle porte, già negli esempi sopra, ad esempio il primo della lista, di fatto lo scan va a cercare le porte aperte di quel singolo host. Mettiamo ad esempio che vogliamo indagare se la porta 22, relativa alle sessioni SSH, e solo quella, sia aperta.

# scan porta 22 singolo host

nmap -p 22 192.168.1.1

# scan porta 22 di una subnet

nmap -p 22 192.168.1.1/24

# oppure di un set di indirizzi ip contigui

nmap -p 22 192.168.1.1-35

Però potremo aver necessità di effettuare uno scan di più porte e non solo una, in questo caso:

# scan delle prime 100 porte

nmap -p 1-100 192.168.1.1

# chiaramente possiamo combinare questo esempio con il precedente su una subnet

nmap -p 1-100 192.168.1.1/24

Possiamo ovviamente anche effettuare delle scansioni differenziando il protocollo UDP e TCP e indicando più porte anche non contigue tra loro:

# scan UDP e TCP su set di porte

nmap -p U:53,111,137,T:21-25,80,139,8080 192.168.1.1

Probabilmente una delle cose più ricercate è la scansione di tutte 65535 porte, infatti senza l’opzione -p lo scan effettua una selezione standard di porte. Nel caso le vogliamo testare tutte:

nmap -p- 192.168.1.1

Tecniche di scansione delle porte con Nmap

Abbiamo visto delle scansioni di porte in modo classico, in parte l’abbiamo visto ma possiamo indicare il tipo di protocollo, di default si tratta del TCP ma possiamo forzare l’UDP

# forzare l’uso di tcp

nmap -sT 192.168.1.1

# oppure usare UDP

namp -sU 192.168.1.1

Nel caso di TCP esistono anche delle scansioni più raffinate, che ad esempio ignorano parte della risposta, specie quelle “rimaneggiate” da un firewall. Inoltre proprio un firewall potrebbe non rispondere alle richieste ICMP (ping) e quindi fingere che determinati host siano inesistenti. Nmap per default verifica se l’host è su, ma è possibile forzare la mano indicandogli che tutti gli host debbano essere considerati come attivi, tendando quindi la scansione delle porte in ogni caso:

# scansione ignorando i vari ack

nmap -sN 192.168.1.1

nmap -sF 192.168.1.1

# scansione delle porte di un host ignorando il suo stato

nmap -Pn 192.168.1.1

L’esempio sopra può essere applicato anche alle subnet.

Conclusione

Abbiamo visto come installare Nmap su ubuntu e come iniziare ad utilizza il tool con dei comando di base di scansione degli host e nelle porte. Se hai difficoltà scrivimi nei commenti.

Ho dimenticato di dirti che se hai Kali Linux hai il tool già installato di default tra tutti gli strumenti forniti dalla distribuzione stessa.

Stay tuned! A breve un post su i comandi avanzanti in Nmap su Ubuntu.